負けた後に・・・

ついこの間、試合に負けた。

結構頑張って練習したし、それなりに掴んだ気になってた。

でも、いざ試合が始まると、思った通りに体が動いてくれない。

正直もう若くないし、練習時間も十分に取れないなか、自分なりに工夫をしてきたつもり。

でも負けた。

あ~、もう無理なんかな~って思った帰り、久しぶりに虹を見た。

小さく、短く、ともすれば見過ごしてしまいそうな虹。

ちっせーなー、俺にしか見えてないんじゃねーか。

ふふっ。

もうちょっと頑張ってみっか。

ありがとな。

ガスブロー型はんだごてがこの値段ってマジっすか!?

まず、これ562円で、送料無料です。

そっこーポチッちゃいました!

だって、ガス型のはんだごてですよ?憧れですよね?もちろんコードレスだし。

この値段ならダメでも後悔ないけど、一応レビューを見てみてもカナリの高評価!

興味あれば是非。

スマホからの更新でした〜

「Microsoft Edge」からパスワードを盗む攻撃手法が判明、対策はほぼなし?ってホント??

「これヤバいんじゃないですか!?」

隣席のK君の甲高い声が耳元でうるさかった。ぼくのデスクトップPCのモニタに表示されていたのは、TechTargetに掲載された以下のニュースでした。

あるセキュリティ研究者が、メモリ重複排除と、「Row Hammer」(メモリセル間の干渉が引き起こすエラー)のエクスプロイト(攻撃コード)を組み合わせた攻撃の概念実証を発表した。JavaScriptを使ったこの攻撃では、攻撃者が「Windows 10」で稼働するWebブラウザ「Microsoft Edge」に対する読み取り/書き込みアクセス権限を入手できる。企業にとってこの脅威は重大なのか。この脅威に対策はあるのか。

「K君、きみ、この“メモリ重複排除”と“RowHammer”がどういうものかわかる?」

ぼくの問いかけにK君は首をひねりながら次のように答えた。

「メモリ重複排除はよくわかりませんけど、ローハマー?ハマーってあのアメ車のハマーですか?ってことは、シャコタンのハマーって事ですよね?あれ?何の話でしたっけ?」

わからないのも無理はないが、その解釈はないだろう。

ではメモリ重複排除から説明しよう。

上の記事では正確にどの事象を指しているのか明確には書いてないけど、たぶんこのJVN情報の事だと思う。

JVNVU#97246638: 仮想マシンモニタ (VMM) のメモリ重複排除機能に脆弱性

ざっくり説明すると、サーバ仮想化で一つの物理サーバに対して複数の仮想マシンが動作している環境において、そのうちの1台の仮想マシンから他の仮想マシンのメモリを操作されちゃう脆弱性があるよって事だね。

ちなみに仮想化ソフト大手のVMWareから以下のようなナレッジでて、どうやら現実的にはあり得ないと考えているようだね。

次に「RowHammer」だけどハマーじゃなくて、ハンマーだね。金槌。頭かち割ったろかってなやつ。

コンピュータに搭載されている“メモリ”は知ってるよね?そうそうメモリ不足になるとPCが遅くなる、あれ。あれの容量で今では少なくても2GBとか、多いものだと8GBとか搭載されているよね。それはPCの話で、業務で使うサーバとかになると16GBとか32GBのメモリを使うんだよ。

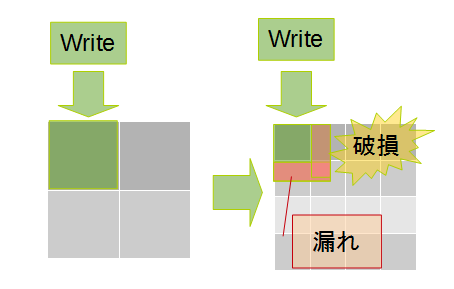

メモリは一時的にデータを保存する領域として使用するんだけど、データの保存するイメージとしてマス目に電気を満たしてをフラグを立てる事で、データを保存している。

ソフトの高機能化に伴って、最近はどんどんメモリの容量が上がってきてるんだけど、メモリの物理的な大きさは変わってないんだよ。ってことは、データを保存するマス目がどんどん細かくなってきているって事。そんな状況から発生した脆弱性が“RowHammer”なんだ。

具体的には、データを保存するマス目が細かくなってるから、データを保存した“隣のマス”へ電気が漏れて、“隣のマス”のデータを壊してしまうのが、“RowHammer”なんだ。実際にどうやるかは、ぼくにはわからないけど、原理的にはありそうな問題だよね。少し古い記事だけど以下のリンクで詳しく書いてるから読んでみて。

【後藤弘茂のWeekly海外ニュース】DRAMスケーリングの課題と打開策 - PC Watch

「へー、ずめちさん詳しいすね。よくわからんけど、結局どうなんすか?やばいんすか?」

・・・結局よくわからんのかいっ。

ぼくの考えだけど、端的に言ってしまえば、“危険性はかなり低い”と思うね。

一応、TecTargetの記事の中で、記者も可能性・危険性ともに低いと考えているみたい。

~中略~

今回の概念実証で発表された攻撃は、メモリ重複排除とRow Hammerエクスプロイトを組み合わせたもので、危険度は低い。Row Hammerエクスプロイトをワームが悪用する可能性も低い。

「そうなんすか。びっくりしましたよ、パスワードが盗まれるのに対策がない!って書いてるし」

そうそう。最近多いんだよね、こういうタイトルが釣りになってる記事が。それに、胡散臭い記事だと思わない?TecTargetの記事も以下のように締めくくられてて、“企業が実施する危険度評価において~”なんて表現してるんだよね。

これってさ、「問題ないと思うけど、会社によっては、”よくわからんから対策しろー!”っていうかもね☆」ってことだよね。

~中略~

企業が実施する危険度評価において「Row Hammer悪用攻撃は危険度が高いから対策を要する」という結果が出たとしても、この攻撃に対する効果的な対策はほとんどない。最も重要な対策は、標的となり得るサーバからは信頼できないWebサイトを閲覧しないことだ。ただその場合も、脆弱なDDR3/DDR4メモリを使う仮想サーバやターミナルサーバは保護できない。研究者はMicrosoftと協力し、この攻撃への対策を調査している。

「自分なんか、こういうの見ると、ライバル企業のネガキャンじゃないのかって穿っちゃいますよね!」

おっと、大事な広告主の悪口はそこまでだ。

ぼくは、SEOに影響がでるまえに、さっさとK君のくちびるを塞いで黙らせた。

※危険性が低いという見方は私個人の見解で、絶対的なものではありません。

新感覚!ゲームしながらプログラミングが習得できちゃう?!~コードガールこれくしょん~

こんばんは。ずめっちです。

正直に言います。わたしはプログラミングが好きです。でも、あんまり書けません!涙

今までいろんなプログラミング学習サービスを試してきましたが、どれもイマイチ。なんか違うんだよなぁ、って思ってました。

でも今回、「コードガールこれくしょん」をやってみて、これだっ!って思いました。普通に面白いんですよ。

それに、コードの書き方が動画で説明されてて、めっちゃわかりやすいんですよ。(説明してる女性の声がカワイイし)

ということで今日は、他のプログラミング学習系サービスを比較しつつ「コードガールこれくしょん」がいかに素晴らしいかを伝えたいと思います。

- 比較対象その1 CheckIO

- 比較対象その2 CodeStudio

- 比較対象その3 プログラミングで彼女をつくる

- まとめ

懐かしの駄菓子~オレンジ~

こんばんは、ずめっちです。

何日ぶりかの更新ですね。

どうもね・・・太ったみたいでしてね・・・。

ブログ更新せずにせっせこ走ってたんですけど。そうすると、ノド乾くじゃないですか。

っていうことで、今日は、「オレンジ」です!懐かしい!!

続きを読む